Как определить, что полученное электронное письмо было отправлено мошенниками?

Принципы обмена сообщениями электронной почты.

Формат электронных писем.

Как определить поддельное электронное письмо.

Принципы обмена сообщениями электронной почты.

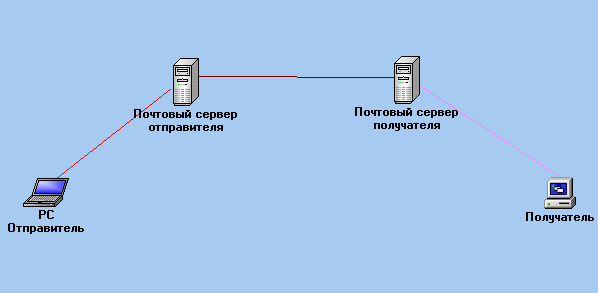

В самом общем случае схема обмена электронными сообщениями (электронная почта, e-mail) выглядит следующим образом

Как видим, в процессе обмена электронными сообщениями используются не только технические и программные средства отправителя и получателя, но и почтовые серверы, задачей которых является прием писем, предназначенных к отправке от отправителя, доставка их в почтовый ящик получателя, временное хранение, и передача из почтового ящика получателю.

В качестве одного из элементов электронной почты, почтовый ящик представляет собой обычный каталог файловой системы ( папку ), а электронные письма – файлы данных, находящиеся в данном каталоге. Естественно, вся технология приема и передачи электронных писем подчиняется определенным правилам, задаваемым протоколами и форматами данных. На стороне клиента (отправителя и получателя) используется специальное программное обеспечение – почтовый клиент, в качестве которого может использоваться, например, Microsoft Outlook для Windows или Mozilla Thunderbird для Linux. Даже если вы работаете со своим почтовым ящиком через веб-интерфейс ( подключаясь к сайту, например mail.ru), то вы все равно используете почтовое клиентское программное обеспечение, выполняющееся в среде сервера. Почтовые серверы и почтовые клиенты, независимо от того, на каком оборудовании, и с каким программным обеспечением, они работают, реализуют, как минимум два прикладных протокола, без которых невозможен обмен почтой. Один из них служит для передачи электронных писем – это протокол SMTP (Simple Mail Transfer Protocol, простой протокол передачи почты), второй служит для приема POP3 (Post Office Protocol ver 3, протокол почтового офиса). Оба протокола на прикладном уровне реализованы в виде обмена текстовыми сообщениями в кодировке ASCII, т.е. являются телнетоподобными ( telnet-like ) протоколами. Так уж исторически сложилось с момента первых попыток обмена электронными сообщениями в 1960-х годах. Соответственно, сами электронные письма, тоже не могут содержать никаких служебных (неотображаемых) символов. Даже прикрепленный к электронному письму бинарный файл преобразуется перед передачей в последовательность стандартных отображаемых символов и при приеме перекодируется в исходный вид. Как процесс обмена данными, так и структура электронных писем подчиняются строго определенным правилам, о которых пойдет речь ниже.

Отправитель почтового сообщения подключается к своему почтовому серверу с использованием протокола прикладного уровня SMTP и передает ему данные, необходимые для доставки отправления конечному получателю, и собственно, само послание. После чего сеанс обмена завершается. На следующем этапе доставки почты ( процесс Mail Delivery), почтовый сервер отправителя, используя данные электронного адреса получателя, находит его почтовый сервер, подобным же образом подключается к нему и передает письмо, которое помещается в почтовый ящик получателя. Структура адреса в виде user@domain.ru пределяют:

user - имя пользователя, оно же – имя каталога, используемого в качестве почтового ящика.

domain.ru - доменное имя "domain.ru", по которому определяется почтовый сервер, на котором находится данный почтовый ящик. Для определения почтовых серверов, обслуживающих конкретные домены используется служба разрешения имен DNS.

test@mail.ru – почтовый ящик пользователя "test" в домене mail.ru

Соответственно, когда отправитель неверно укажет первую часть адреса или такой почтовый ящик отсутствует, письмо не может быть доставлено, и отправителю отсылается сообщение об этом факте, содержащее "Mailbox does not exist" (почтовый ящик не существует):

SMTP error from remote mail server after RCPT TO:

host mx01.mail.ru [94.85.88.20]: 550 Mailbox user@mail.ru does not exist.

Обычно, сообщения об ошибках доставки электронной почты отправляются с темой:

Mail delivery failed: returning message to sender

В случае, когда ошибочно указана часть адреса после знака @, то сообщение об ошибке будет сопровождаться текстом о том, что не найден домен ( Domain . . . not found ). В зависимости от разновидности серверов и их настроек, текст сообщений об ошибках доставки может незначительно отличаться.

Если же ошибок не возникло, получателю остается только подключиться к серверу с использованием своего почтового клиента и по протоколу прикладного уровня POP3 "забрать" из почтового ящика находящееся там послание.

Протокол SMTP был разработан еще в начале 80-х годов прошлого века (основные спецификации - RFC 821 RFC 822), однако, с некоторыми изменениями и дополнениями , широко используется до сих пор и, очевидно, будет использоваться в ближайшие несколько лет как основной протокол передачи электронных сообщений. Последнее обновление в 2008 г. RFC 5321 добавило масштабируемое расширение протокола — ESMTP ( Extended SMTP). Однако в повседневной терминологии, по прежнему используется название SMTP

При стандартной настройке, почтовый сервер ожидает входящие соединения на TCP порт 25 (слушает TCP порт 25). Клиентская почтовая программа выполняет подключение на данный порт, после чего, почтовый сервер передает свое приветствие, например:

220 fcgp03.nicmail.ru ESMTP CommuniGate Pro 5.2.3.

Информационные и управляющие сообщения, выдаваемые сервером, состоят из номера (числового идентификатора), в данном случае - 220 (сервер готов к работе) и поясняющего текста. Данные, передаваемые клиентом, не имеют номера и передаются в виде набора отображаемых символов (обычного текста).

Для начала сессии, в соответствии со спецификацией протокола SMTP клиент должен сообщить свое локальное имя хоста с использованием директивы HELO. Вместо HELO, может быть использована (и в большинстве почтовых программ, используется) директива EHLO, в ответ на которую сервер передает список поддерживаемых им команд протокола SMTP

EHLO MyComp.Mydomain

В качестве аргумента директивы EHLO передается имя компьютера.

В ответе сервера (идентификатор 250 - OK, выполнено успешно) будут перечислены поддерживаемые им команды протокола SMTP:

250-fcgp03.nicmail.ru domain name should be qualified MyComp.Mydomain

250-SIZE 31457280

250-AUTH LOGIN PLAIN CRAM-MD5 DIGEST-MD5 MSN

250-ETRN

250-TURN

250-ATRN

250-8BITMIME

250-HELP

250 EHLO

Список команд SMTP зависит от разновидности и конкретных настроек сервера. В связи с проблемой СПАМа, подавляющее большинство почтовых серверов настраивается только на работу с разрешением на подключение с заранее известных IP-адресов или с авторизацией пользователя. Поэтому почтовая клиентская программа выдает директиву AUTH, указывающую какую процедуру проверки подлинности пользователя она будет использовать:

AUTH LOGIN

В данном случае будет использоваться проверка подлинности пользователя по имени и паролю. После чего сервер выдает сообщение c номером 334 (выполнение процедуры аутентификации):

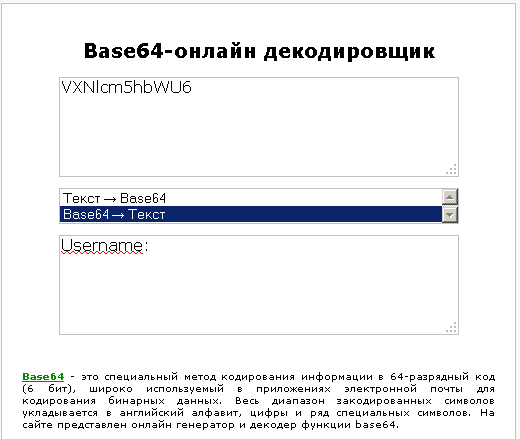

334 VXNlcm5hbWU6

В рассматриваемом примере SMTP-сессии, на данном этапе обмен данными между клиентом и сервером выполняется также в текстовом виде, но в кодировке Base64. Данная кодировка широко используется в приложениях электронной почты для кодирования бинарных данных - программ, фото, видео и т.п. Весь диапазон кодируемых элементов данных может быть представлен набором символов английского алфавита, цифрами и некоторыми знаками. Для перекодировки данных, проще всего, воспользоваться онлайн-перекодировщиком base64.ru. Для перекодировки копируем строку Base64 в верхнее окно, и в нижнем получаем текст Username:

Строка символов VXNlcm5hbWU6 - это Username: в кодировке ASCII, т.е. запрос имени пользователя. Клиентская программа также отправляет его в кодировке Base64:

QmlsbEdhdGVzQG1pY3 Jvc29mdC5jb20=

Подобным же образом, определяется, что строка

334 UGFzc3dvcmQ6

означает запрос пароля - Password:

На что клиентская программа передает пароль, также в кодировке Base64:

YXNkYXRh

Если пароль принят, сервер отвечает сообщением с номером 235:

235 testuser@mail.ru authenticated

Если имя пользователя или пароль не опознаны, сервер ответит кодом ошибки из набора сообщений с номерами 4ХХ, 5ХХ

Далее клиентская программа сообщает серверу адрес отправителя:

MAIL FROM: testuser@mail.ru

Одним из серьезных недостатков протокола SMTP является его слабая защита от подделки почтовых отправлений. Как в директиве HELO можно указать любой адрес хоста, так и в директиве MAIL FROM можно указать любой адрес отправителя, например,

font color="blue"> MAIL FROM: BillGates@microsoft.com

Если почтовый адрес соответствует формату user@domain, сервер выдаст сообщение с номером 250 (OK, все хорошо):

250 BiilGates@microsoft.com sender accepted

( А клиентская почтовая программа получателя именно этот адрес отобразит в принятом письме, т.е. от Билла Гейтса из домена microsoft.com)

Получив от сервера подтверждение, что адрес принят, клиентская программа передает адрес получателя с помощью директивы RCPT TO:

RCPT TO: test@rambler.ru

Если адрес получателя соответствует формату user@domain, сервер ответит сообщением о готовности принять почтовое сообщение для доставки 250:

250 test@rambler.ru will relay mail for an authenticated user

Далее инициируется процедура передачи данных - клиентская почтовая программа передает команду DATA,

DATA

На что сервер отвечает сообщением с номером 354 ("начать ввод текста письма")

354 Enter mail, end with "." on a line by itself

В самом простейшем случае, письмо может быть набором вводимых с клавиатуры, отображаемых символов ASCII, например

Hello, World!!!

Признаком конца сообщения является отдельная строка, содержащая символ "точка".

.

На что, сервер выдает сообщение о принятии к доставке введенного сообщения:

250 message accepted for delivery

После чего программа почтового клиента завершает сессию:

QUIT

В ответ почтовый сервер сообщает о закрытии соединения:

221 fcgp03.nicmail.ru CommuniGate Pro SMTP closing connection

На начальном этапе использования протокола SMTP, когда передавался только простой текст, использовался именно такой способ передачи писем, однако со временем, появилась необходимость создавать красивое оформление отправлений, прикреплять файлы произвольного формата, использовать национальные алфавиты и т.п. Таким образом, в дополнение к документу RFC 821 был разработан документ RFC 822, стандартизирующий основное содержание сообщений электронной почты и документы RFC 2045 и RFC 2046, описывающие формат расширений MIME (Multipurpose Internet Mail Extensions - многоцелевое расширение электронной почты), предназначенный для обработки составных и нестандартных сообщений.

Формат электронного письма.

В соответствии с современными стандартами, сообщение электронной почты состоит из 2-х частей - заголовка и тела . Заголовок письма формируется почтовым программным обеспечением и состоит из нескольких строк в кодировке ASCII. Заголовок содержит служебную информацию, необходимую для доставки и обработки электронного послания. Каждое поле заголовка состоит из названия, символа двоеточия, и данных поля. Некоторые поля заголовка имеют фиксированную структуру, например, поле From:(адрес отправителя), а некоторые - произвольную, как например, поле Subject: (тема письма).

Основные поля сообщения:

From: - адрес отправителя

To: - адрес получателя

Date: - дата отправки

Cc: - копия сообщения отправляется на указанный адрес

Bc - скрытая копия

Subject: - тема сообщения

Message-ID: - идентификатор сообщения, присвоенный почтовым ПО.

Reply-To: - адрес для ответа на сообщение.

Priority - Приоритет (важность) сообщения

X-Mailer: - почтовая программа, с помощью которой отправлено сообщение.

Received: - поле с адресами и временем обработки сообщения промежуточными серверами при доставке сообщения адресату.

Минимальный заголовок сообщения должен содержать поля From:, To: (или Cc:) и Date: . При доставке сообщения конечному адресату, к первоначальному заголовку письма могут быть добавлены поля, сформированные промежуточными почтовыми серверами. Так, например, при отправке сообщения от пользователя user1@mail.ru пользователю user1@rambler.ru , письмо отправляется клиентским почтовым программным обеспечением на почтовый сервер, обслуживающий домен mail.ru, и затем пересылается им почтовому серверу, обслуживающему домен rambler.ru, откуда оно будет принято пользователем почтового ящика user1@rambler.ru. Пересылка может состоять из нескольких шагов и сопровождается добавлением полей промежуточных серверов в заголовок сообщения.

О формате содержимого письма сообщают поля :

MIME-Version: - версия расширения MIME. Означает, что в данном сообщении используется расширение MIME и указывается его версия.

Content-Type: - тип содержимого. Определяет содержание сообщения и алгоритм его обработки почтовым программным обеспечением (почтовым ПО). Так, например,

Content-Type:message/RFC-822 - указывает, что далее следует сообщение в формате RFC-822, т.е. простейшее текстовое сообщение без каких-либо расширений в кодировке ASCII.

Content-Type: text/plain; charset="windows-1251" - сообщение из последовательности символов в кодировке, определяемой значением параметра charset: (в данном случае, в кодировке Windows с кодовой страницей 1251)

Content-Type: text/html - используется текст, размеченный с использованием тегов языка HTML.

Content-Type: multipart/mixed;

boundary="----=_NextPart_ 000_008D_01CC0FEF .CCB47280" - сообщение состоит из нескольких частей различного содержания. Параметр boundary задает строку - разделитель между отдельными частями.

Таким образом, поле Content-Type: может определять тип содержимого (audio, video, image), которое должно быть перекодировано при обработке почтового сообщения. Тип кодировки указывается полем Content-Transfer-Encoding:. Если указаны типы 7bit, 8bit или binary, то перекодировка не используется. Тип Base64 указывает на то, что кодирование данных выполнено с использованием упоминаемой выше кодировки Base64. Довольно часто встречается тип quoted-printable, предназначенный, как и Base64, для передачи символов, не входящих в состав отображаемой части ASCII (английского алфавита, цифр и некоторых знаков). Каждый символ преобразуется в последовательность из знака равенства = и двух символов задающих шестнадцатеричное значение кода преобразуемого символа. Так, например, заглавная русская буква Я, которой соответствует шестнадцатеричное значение 0xDF в старшей части таблицы символов , будет представлена как =DF, восклицательный знак - =21 и т.п. Правила кодирования данных описаны в документе RFC-1341

Как определить поддельное электронное письмо.

Наверно, нет ни одного пользователя электронной почты, который не получал бы электронные послания от различного типа мошенников, маскирующихся под организаторов всевозможных (беспроигрышных для них) лотерей, администрацию сайтов, сервисы электронных платежных систем и т.п. С помощью поддельных писем были взломаны многие страницы пользователей социальных сетей, учетные записи пользователей электронной почты, электронные кошельки т.д. А бывает и наоборот, действительные письма, вызвавшие необоснованные подозрения были проигнорированы и отправлены в корзину. А ведь достоверность электронного послания довольно просто определить, используя обычную логику и ту информацию, которую можно извлечь из полей заголовка письма.

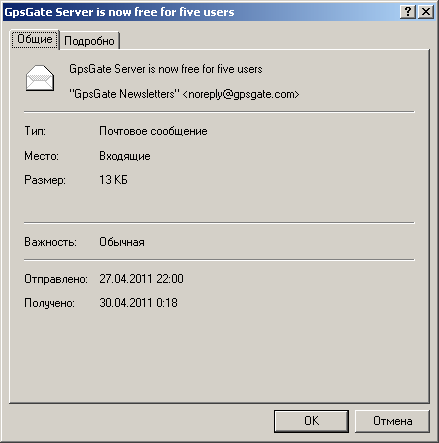

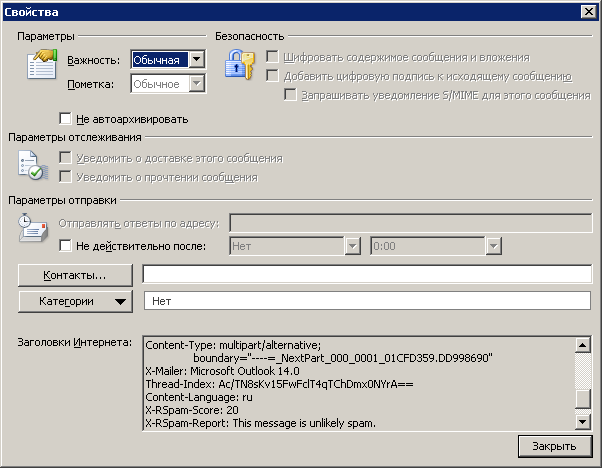

Принятое письмо отображается почтовым клиентским программным обеспечением в виде, удобном для просмотра без лишней детализации, однако, при необходимости, можно изменить представление данных сообщения, и получить возможность просмотра полей заголовка. Для почтового клиента Microsoft Outlook Express ( а также почтового клиента Windows Mail и прочих ), например, нужно выбрать конкретное письмо, вызвать контекстное меню правой кнопкой мышки и выбрать пункт Свойства или нажать комбинацию клавиш Alt+ENTER. Откроется окно свойств сообщения с вкладками "Общие" и "Подробно" ( в некоторых клиентах – "Общие" и "Сведения")

При выборе режима представления "Подробно" в окне свойств сообщения будут отображаться заголовки письма и, кроме того, появится возможность его просмотра в том виде, в каком оно было принято от почтового сервера при нажатии на кнопку Исходное Сообщение

Исходный вид представляет собой заголовок письма, пустую строку, и тело письма.

В других почтовых программах или в веб-интерфейсе почтовых служб также имеется возможность просмотра заголовка, так, например, при чтении письма через веб-интерфейс почтовой службы mail.ru, заголовок можно просмотреть, нажав на иконку с надписью RFC, располагающейся в строке кнопок над письмом. В веб-интерфейсе почты Яндекса, нужно в правом верхнем углу экрана нажать на иконку Свойства письма. Названия кнопок могут различаться, но практически всегда существует возможность просмотра заголовка или полностью исходного вида электронного письма.

Для просмотра заголовка электронного письма в почтовом клиенте Microsoft Outlook 2010 нужно открыть письмо двойным щелчком и выбрать в меню "Файл" – "Сведения" - кнопка "Свойства". Поля заголовка отображаются в окне "Заголовки интернета"

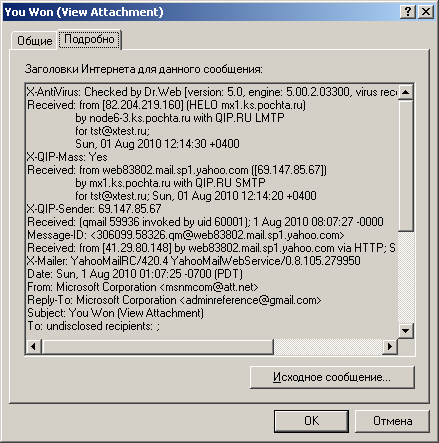

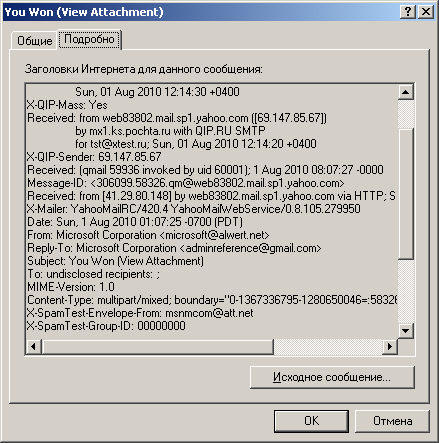

Для примера, рассмотрим заголовки письма, в качестве отправителя в котором значилось "Microsoft Corporation" и c темой "You Won (View Attachment)" , где сообщалось о крупном выигрыше в электронной лотерее и предлагалось для его получения заполнить анкету в присоединенном файле. Вроде бы речь идет о выигрыше в лотерее, проводимой корпорацией Майкрософт. Вообще-то, содержание явно подозрительное, но в данном случае это неважно. Задача заключается в том, чтобы получить максимум достоверной информации об отправителе данного электронного письма.

В процессе доставки электронного письма, при пересылке от узла к узлу, программные средства по пути следования добавляют служебную информацию в заголовок, при чем, отправитель не имеет возможности каким-либо образом изменить эти данные. Самые ранние по времени формирования поля заголовка, находятся в нижней части, более поздние - в верхней. Поля, начинающиеся с символов X-, как правило, относятся к программному обеспечению, используемому для отправки электронного письма, его проверки на спам, вирусы и т.п. Особо полезных сведений для определения достоверности отправителя сообщения эти поля не содержат, хотя могут быть использованы в качестве дополнительного источника информации. Например, отправителем отображается корпорация Microsoft, а для отправки используется веб-почта поисковой системы Yahoo, чего, явно быть не может.

X-Mailer: YahooMailRC/420.4 YahooMailWeb Service/0.8.105.279950

Поля From:, To: и Reply-To: также говорят о поддельности письма.

From: Microsoft Corporation < microsoft@gmail.com >

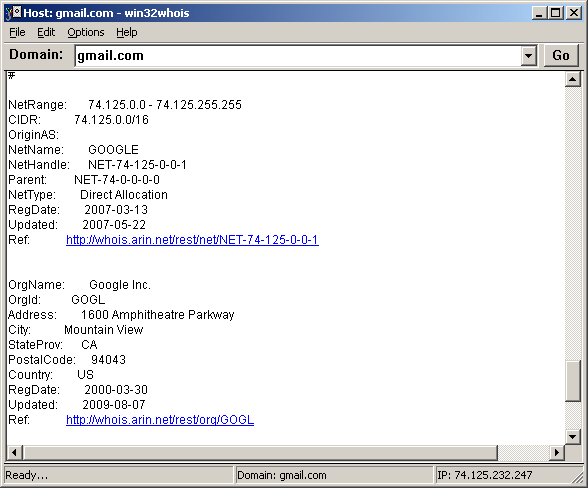

Выводимое имя отправителя "Microsoft Corporation" а почтовый адрес " microsoft491@gmail.com " (реально присутствовавшие в сообщении адреса я изменил, сохранив структуру). В адресах электронной почты используется формат

user@domain - Имя пользователя знак @ имя домена . Имя пользователя (имя почтового ящика) в данном случае - microsoft491, а имя домена - gmail.com, т.е. - это бесплатный почтовый ящик в домене Google . Не правда ли, это странно, когда крупная организация для официальной переписки использует публичную бесплатную почту ? Имя пользователя можно завести любое, если оно свободно, и соответствует правилам почтового сервиса, а отображаемое имя не имеет отношения к реальному почтовому адресу. Очень часто мошенники используют формат почтового адреса в качестве отображаемого имени отправителя, и вместо "Microsoft Corporation" может присутствовать, например "support@microsoft.com", которому будет соответствовать реальный адрес "microsoft491@gmail.com", который явно не имеет никакого отношения к корпорации Microsoft.

Имеет ли домен из адреса отправителя какое либо отношение к Microsoft или какой либо другой организации, можно проверить с использованием специального программного обеспечения, как например бесплатная утилита Win32Whois или с использованием онлайн-сервисов Whois (на сайте 2ip.ru, например), позволяющих получить реальные сведения о доменном имени.

Информация о домене очень часто дает дополнительные признаки, которые могут помочь в определении достоверности электронного письма. Особенно это касается тех случаев, когда используется адрес с именем домена, очень близким к наименованию официальных организаций. На днях по русскому сегменту Интернет прошла мошенническая рассылка от имени, якобы Роскомнадзора, roskomnadzor.org. В подобных случаях стоит обратить внимание на возраст домена. Как правило, доменные имена, используемые для мошенничества в Интернет, имеют возраст от нескольких дней до нескольких недель. Кроме того, информация о регистраторе, данные технических и административных контактов могут дать сведения, на основании которых, можно сделать выводы о достоверности отправителя. В реальности, чаще всего оказывается, что регистратор доменного имени для госучреждения - частное лицо, а указанные контакты не имеют никакого отношения к данной организации или даже к данной стране.

Следующее поле, на которое следует обратить внимание

Message-ID: 306099.58326 .qm@web83802. mail.sp1 .yahoo.com

Это внутренний идентификатор сообщения, присваиваемый почтовой системой, имя которой располагается после символа @. Если вы получили, якобы письмо от Microsoft или администрации Яндекса, а в имени почтовой системы присутствует yahoo.com, то можно однозначно сделать вывод, что такое письмо - подделка. Но это еще не все. Следующее (снизу вверх) поле, Received: было сформировано первым в цепочке доставки почтовым сервером и дает нам адрес (адрес изменен мной), с которого было отправлено письмо

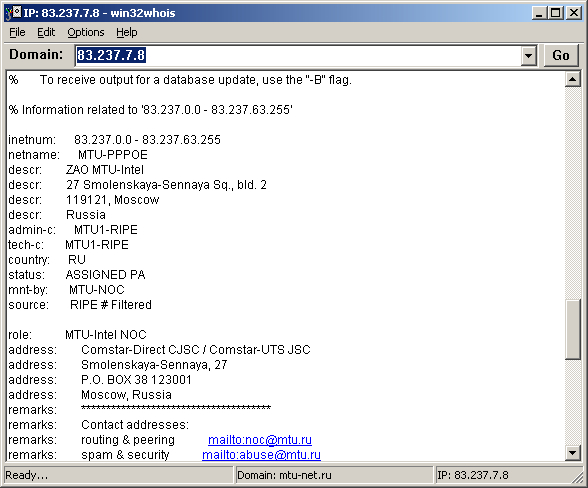

Received: from [141.29.80.148] by web83802. mail. sp1.yahoo .com via HTTP;

C большой долей вероятности можно предположить, что это, как минимум адрес из пула адресов Интернет - провайдера отправителя или шлюза сети почтовой службы. Добавлю, что в большинстве случаев в сетях провайдеров клиентам выделяются динамические IP-адреса и, так называемые, "серые" IP, когда выход в Интернет выполняется с использованием технологии NAT (Network Address Translation) и в качестве IP в поле Received: будет адрес шлюза, через который производится выход в Интернет из внутренней сети провайдера. Для получения информации об IP-адресе можно воспользоваться тем же Win32Whois. Вместо имени домена заносим в поле DOMAIN интересующий нас IP-адрес

Анализ адреса может дать информацию, например, что письмо от якобы Microsoft , было отправлено из сети польского или новозеландского провайдера, а официальное письмо Федеральной службы России отправлено из Канады.

Как видим, ничего сложного. Достаточно обладать даже общими сведениями о принципах обмена электронной почтой и иметь представление о форматах писем, чтобы определить поддельное отправление и не попасться на крючок интернет-мошенников.