Рекламный спам в браузерах и как с ним бороться

Реклама на интернет-сайтах в наше время стала вполне обычным явлением, к которому все настолько привыкли, что уже почти и не обращаем на нее внимания. За исключением, пожалуй, тех случаев, когда посещаемый ресурс просто перегружен рекламной информацией и вызывает явное раздражение. Однако, жизнь не стоит на месте, и вирусописатели проявили свои таланты в новой области – разработали технологии обеспечивающие бедного компьютерного пользователя еще и массой дополнительных рекламных блоков, не имеющих никакого отношения к просматриваемому содержимому страниц легальных сайтов, отображаемых с определенной периодичностью и нередко, безотносительно к действиям пользователя. Хочешь - не хочешь, а рекламу будешь смотреть, а иногда еще и слушать. Это явление в народе получило название рекламного спама, что, в общем-то, вполне соответствует его сути – невостребованная, нелегальная реклама, не имеющая никакого отношения к легальной, отображаемой на посещаемых страницах средствами рекламных сетей. И, если с легальной рекламой можно, при желании, бороться с помощью специальных программных средств (ADBlock, ADGuard и т.п.), то с нелегальной рекламой дело обстоит иначе – разработчики вредоносного ПО довольно умело используют приемы, позволяющие обходить блокировку рекламных показов. В последнее время участились случаи появления рекламного спама в браузерах, источники которого не обнаруживаются не только программами блокировки рекламы, но и антивирусным программным обеспечением, в том числе и популярными антивирусными сканерами (Dr. Web CureIT, MalwareByte Antimalware и пр.). Основная причина в том, что как такового, вирусного программного кода в подобных случаях на зараженном компьютере нет, и своей цели злоумышленники добиваются изменением настроек приложений и программной среды, в которой они выполняются. Например, в свойствах ярлыка, с помощью которого запускается браузер, добавляется параметр командной строки, представляющий собой URL вредоносного ресурса (ссылку). Любой запуск браузера будет вызывать переход по ссылке, указанной в URL. Но с точки зрения антивирусного ПО, такое содержимое ярлыка не является признаком заражения. Применяются и более изощренные методы, основанные на подмене настроек браузеров без внедрения в них вредоносных модулей, которые могут обнаруживаться антивирусными программами. И получается так, что вируса в системе вроде бы нет, а вирусное заражение, проявляющееся как назойливая реклама, отображаемая при посещении любых сайтов, есть. Рассмотрим наиболее типовые случаи такого заражения.

Подмена ярлыков, с помощью которых запускается браузер.

Практически любой браузер выполняет переход по URL, который передается ему в качестве параметра командной строки. Если выполнить команду iexplore.exe, то запустится приложение "Internet Explorer" ( браузер IE). Если же выполнить команду:

iexplore.exe http://yandex.ru

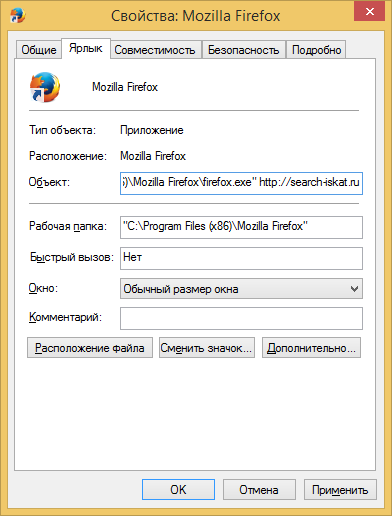

то запустится браузер IE, и в нем откроется страница Яндекса. Вместо главной страницы Яндекса, естественно может быть открыта любая другая, в том числе и содержащая вредоносный или просто нежелательный код, как например, код отображающий страницу онлайн-казино или предлагающий получить денежный кредит. При чем, браузер может быть любым, такая же картина будет при работе с Firefox или Chrome - пользователь принудительно перейдет по ссылке, переданной в качестве параметра командной строки. Так выглядят свойства ярлыка с передачей браузеру Mozilla Firefox URL сайта search-iskat.ru:

В строке объект содержится путь и имя исполняемого файла "C:\Program Files (x86)\Mozilla Firefox\firefox.exe" и через пробел, передаваемый ему параметр - http://search-iskat.ru. Стандартный ярлык никаких параметров не имеет. Рассматриваемый здесь URL http://search-iskat.ru на момент написания статьи был действующим и обеспечивал переход по адресу http://traflfab.ru/rotator, который, в свою очередь, обеспечивал отображение рекламных баннеров, каждый раз новых.

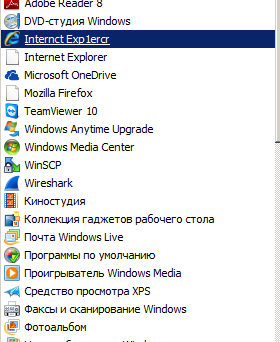

Бывают и более сложные случаи, когда в главном меню выполняется не только подмена параметров в ярлыках, но и самих ярлыков. Ниже представлен фрагмент меню запуска программ, в котором выполнена подмена ярлыков Internet Explorer:

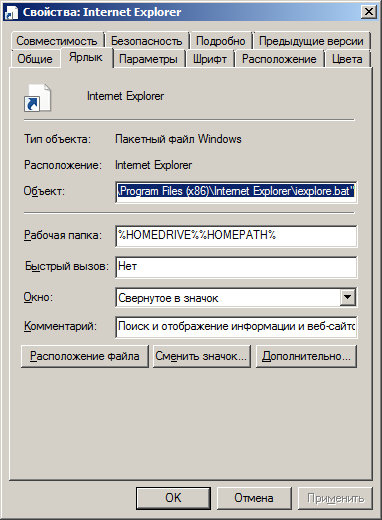

Строкой ниже, расположен ярлык с именем "Internet Explorer", но не с иконкой данного браузера. В свойствах ярлыка, как оказалось, тоже не все было ладно:

start "" /I /B /D "c:\PROGRA~2\ INTERN~1\" "c:\PROGRA~2\INTERN~1\ iexplore.exe" http://search-iskat.ru

В данном файле, команда start обеспечивает запуск приложения IE с параметром в виде вредоносного URL, без создания нового окна, с отключением обработки сочетания клавиш CTRL+C (параметр /B), с инициализацией новой среды ( /I и указанным текущим каталогом (/D путь. Окно "Свернутое в значок", в свойствах ярлыка, должно было снизить вероятность обнаружения запуска обозревателя IE с использованием такого командного файла.

Как видим, ни один из данных приемов, обеспечивающих перенаправление пользователя на вредоносный ( или, по крайней мере – незапрашиваемый) сайт, не связан с внедрением каких-либо сторонних программ в систему, и не может быть обнаружен при стандартной антивирусной проверке. Хотя в настоящее время антивирусные продукты и стали внедрять дополнительные программные средства контроля ярлыков главного меню и отдельных параметров браузеров, но считать их надежной защитой пока нельзя. Как собственно и произошло в рассмотренном примере, где присутствовал вполне приличный антивирус и даже имелся менеджер браузеров. После удаления лишних параметров и приведения ярлыков в норму, ситуация немного улучшилась, реклама в IE прекратилась, но браузер Mozilla Firefox продолжал транслировать рекламные баннеры, хотя запускался без параметров, и несмотря на то, что запускался проверенный файл Firefox.exe . Вполне естественно напрашивается вывод о том, что собственные настройки браузера были изменены таким образом, чтобы обеспечивалось открытие URL с отображением рекламы, независимо от просматриваемых пользователем страниц.

Подмена настроек браузеров вредоносными программами.

Прием с изменением настроек браузера, так же, как и прием с изменением свойств ярлыков, не связан с внедрением каких либо программ, и поэтому далеко не всегда обнаруживается антивирусным ПО. Настройки браузеров, доступные через стандартные панели инструментов – это далеко не все настройки. Существуют расширенные настройки, доступ к которым возможен в самом браузере через определенные URL адресной строки:

about:config - расширенные настройки Mozilla Firefox; Весь список расширенных настроек и сведений о браузере можно получить, введя about:about

opera:config - расширенные настройки Opera; opera:about - сведения о браузере, включая пути и имена каталогов с установленной программой, расположения кэш, и профиля пользователя, где хранятся настройки браузера.

chrome://flags, а также chrome://extensions/, chrome:… - довольно большое количество URL, весь список которых можно получить, введя chrome:about

Настройки Internet Explorer хранятся в разделе реестра HKEY_CURRENT_USER\ Software\ Microsoft\Internet Explorer, большая часть в подразделе \Main

Настройки Opera, Mozilla Firefox и Chrome хранятся в файлах, находящихся в каталогах приложений и в каталоге профиля пользователя. В зависимости от приложения и его версии настройки могут храниться в каталогах, имена которых принимают значения переменных окружения APPDATA и LOCALAPPDATA. Если в адресной строке Проводника ввести %APPDATA%, то откроется папка, которой соответствует значение переменной APPDATA. Для Windows 7,8 при стандартной установке это соответствует каталогу:

C:\Users\имя пользователя\AppData\Roaming\

В данной папке имеется подпапка Mozilla, и в ней - Firefox. В папке Firefox имеется первичный конфигурационный файл браузера Mozilla Firefox - profiles.ini, приблизительно следующего содержания:

[General]

StartWithLastProfile=1

[Profile0]

Name=default

IsRelative=1

Path=Profiles/temavya7.default

Default=1

Строка Path=Profiles/temavya7.default описывает путь к каталогу с настройками браузера для текущего пользователя (путь к профилю). Имя каталога нижнего уровня (temavya7.default) формируется случайным образом, и будет отличаться на вашем компьютере. Один пользователь может иметь несколько профилей, имена которых будут отличаться. Один из профилей будет основным и использоваться по умолчанию.

В конечном итоге, настройки браузера Mozilla Firefox будут находиться в папке %APPDATA%\Mozilla\Firefox\ Profiles\имя каталога нижнего уровня. Основной файл настроек в текущих версиях Mozilla Firefox имеет имя prefs.js и является простым текстовым файлом.

Для браузера Opera, каталог с настройками - %APPDATA%\Opera \Opera или %APPDATA%\Opera Software\Opera Stable в зависимости от версии Opera.

Для браузера Google Chrome, и многих браузеров на основе Google Chrome – в папке %LOCALAPPDATA%\Google\ Chrome\User Data\Default\. Файлы конфигурации, как правило – текстовые, и их можно открывать любым текстовым редактором, например, блокнотом:

notepad %LOCALAPPDATA%\ Google\Chrome\User Data\Default\ Preferences - открыть файл конфигурации Google Chrome.

Имена и пути конфигурационных файлов браузеров не задаются какими либо стандартами, и могут быть изменены разработчиками по своему усмотрению. Для любого браузера, место хранения настроек можно найти с использованием программы мониторинга активности процессов, как например, - Process Monitor из пакета Windows Sysinternals. На указанной странице есть пример, как определить где хранятся настройки браузера Mozilla Firefox.

Если вам известно имя файла конфигурации браузера, то полный путь можно узнать, выполнив в командной строке команду, например для файла с именем prefs.js:

Dir /b/s/a-d "%Appdata%\prefs.js

Найти все файлы с именем browser и любым расширением, начиная от каталога, заданного значением переменной APPDATA:

Dir /b/s/a-d "%Appdata%\browser.*

Найти все файлы с именем, начинающимся строкой pref, начиная от каталога, определенного значением переменной LocalAppdata:

Dir /b/s/a-d "%LocalAppdata%\pref*.*

При изменении настроек браузеров вредоносными программами, обычно используется подмена домашней страницы, содержания "Избранного", страницы поиска, параметров расширений, и, иногда даже выполняется подключение сторонних программных модулей или браузер настраивается на работу через вредоносный прокси-сервер. В большинстве случаев, браузер с рекламным спамом из-за подмены настроек нельзя вылечить простой переустановкой, потому, что файлы с параметрами настроек, как правило, не удаляются при удалении самого браузера и, если их не удалить вручную, то вновь установленная программа будет использовать те же, зараженные вирусом, настройки. В случае с Internet Explorer, речь идет не о конфигурационных файлах, а о настройках, запоминаемых в реестре. Поэтому, если вы хотите избавиться от рекламного спама переустановкой браузера, нужно обязательно проверить, удалены ли его конфигурационные настройки. Существует, правда более простой путь – не переустанавливать браузер с чисткой конфигурации, а полностью "обнулить" его настройку на состояние первого запуска после установки. Естественно, все ваши сохраненные личные настройки, визуальные закладки и т.п. тоже будут сброшены. Достигается это довольно просто – удалением или переименованием файлов настроек. Браузер на этот момент обязательно нужно закрыть. При последующем старте, не обнаружив записи конфигурации, программа создаст их заново, с параметрами по умолчанию, так же, как при первом запуске после ее установки. В случае с Internet Explorer, можно просто переименовать раздел реестра

HKEY_CURRENT_USER\ Software\ Microsoft\ Internet Explorer\Main например, в …Main1, и запустить IE, после чего будет создан новый Main с настройками по умолчанию. Если что-то пойдет не так, всегда можно удалить новый Main и переименовать Main1 в Main - старые настройки будут восстановлены. Еще раз напомню – все манипуляции с настройками нужно выполнять при закрытом браузере, иначе ваши изменения будут перезаписаны при его закрытии.

В случае с браузером Mozilla Firefox, в папке с профилем %APPDATA%\Mozilla\ Firefox\Profiles\имя каталога нижнего уровня находится файл с именем prefs.js. Именно в нем хранятся настройки браузера, и для их сброса можно например, сменить его расширение - prefs.js1. После запуска Firefox создаст новый файл с начальными настройками

На практике, мне приходилось сталкиваться со случаям, когда вредоносное ПО изменяло не только содержимое основного файла prefs.js, но и файла дополнительных настроек user.js и запомненных сессий sessionstore.js, которые тоже можно переименовать или удалить для получения "чистой" начальной конфигурации браузера.

В браузере Mozilla Firefox последних версий предусмотрена возможность сброса настроек с использованием меню "Справка – Информация для решения проблем "– кнопка "Очистить Firefox". Можно также воспользоваться набором в адресной строке config:support. Данная страница содержит техническую информацию, которая может быть полезна при решении проблем с браузером – информацию о расширениях, сведения о падениях, перечень важных изменениях настроек и т.п. Кроме того, на странице имеется кнопка "Перезапустить с отключенными дополнениями", позволяющая запустить браузер в безопасном режиме.

В качестве краткого алгоритма избавления от рекламного спама, когда его источник не определяется антивирусным ПО, можно использовать следующую последовательность действий:

- Закрыть все браузеры;

- Проверить, и при необходимости, исправить параметры ярлыков в меню запуска программ;

- Проверить, исправить или сбросить настройки самих браузеров;

- Если, после всех вышеперечисленных мероприятий, признаки заражения по-прежнему присутствуют, то можно попробовать отключить все внешние расширения браузеров, и, если и это не поможет – искать вредоносную программу, которая не обнаруживается антивирусами с использованием программ мониторинга, специализированных антивирусных утилит, как AVZ, HijackThis, RootkitRevealer и т.п. - если известен период времени, когда произошло заражение, может помочь утилита SearchMyFiles от Nirsoft, позволяющая выполнять поиск файлов по времени их создания или модификации. Примеры использования имеются в данной статье.